Network mapper,简称Nmap,是一款开源的网络扫描工具,可以扫描远程主机,探测开放端口、操作系统版本、监听开放端口的服务版本等丰富信息。 根据所使用的参数,Nmap 还揭示了与基于 CVSS(通用漏洞扫描系统)的过时漏洞相关的底层系统漏洞。 出于这个原因,Nmap 是一种有价值的侦察工具,用于渗透测试和揭示可被黑客利用的漏洞。 事实上,它预装在 Kali 和 Parrot OS 中,这些操作系统专门用于渗透测试和数字取证。

在本文中,我们将重点介绍一些有用的 Nmap 命令,这些命令可帮助您收集有关远程主机的有用信息。

基本 Nmap 语法

最基本的 Nmap 命令涉及扫描单个主机,并且只需要远程目标的 IP 地址或主机名作为参数。

$ nmap hostname

或者

$ nmap remote-host-ip

现在让我们深入研究一些 Nmap 用例。 在本指南中,我们将使用 Kali Linux 扫描远程主机。

扫描单个远程主机

扫描单个主机非常简单。 您只需将远程主机 IP 地址或域名作为参数传递。 例如,

$ nmap 192.168.2.103

Nmap 扫描报告包括诸如开放端口、端口状态和侦听端口的服务等详细信息。

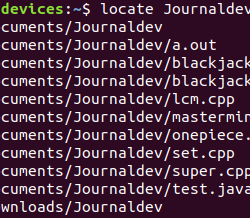

扫描多个远程主机

在您有多个远程主机的情况下,只需在一行中传递它们的 IP 地址,如图所示。

$ nmap 192.168.2.103 192.168.2.1